8 min de lecture

Annonce de l'addon Scalingo OpenVPN : un moyen facile de connecter votre infrastructure privée

Nous sommes ravis d'annoncer la sortie d'un nouvel addon sur la plateforme : Scalingo OpenVPN.

Nous sommes heureux d'annoncer la sortie d'un nouvel addon sur la plateforme : Scalingo OpenVPN. Connecter vos conteneurs d'application à votre infrastructure privée à l'aide d'un tunnel chiffré avec OpenVPN est désormais possible avec la simplicité à laquelle vous êtes habitué sur Scalingo.

Contexte

Il y a quelque temps, certains clients souhaitaient accéder à leur infrastructure privée via un VPN. Pour répondre à ce besoin, l'addon Scalingo VPN IPSec a été intégré à la plateforme.

Parce que vous ne saurez jamais quel type d'installation de logiciel VPN vous trouverez dans la nature (généralement, vous n'en configurez qu'un seul), nous lançons aujourd'hui le nouvel addon Scalingo OpenVPN.

Après avoir ajouté la configuration VPN, tous les conteneurs de l'application utilisant l'addon acquièrent une connectivité chiffrée à l'infrastructure privée ciblée.

Comment cela fonctionne-t-il ?

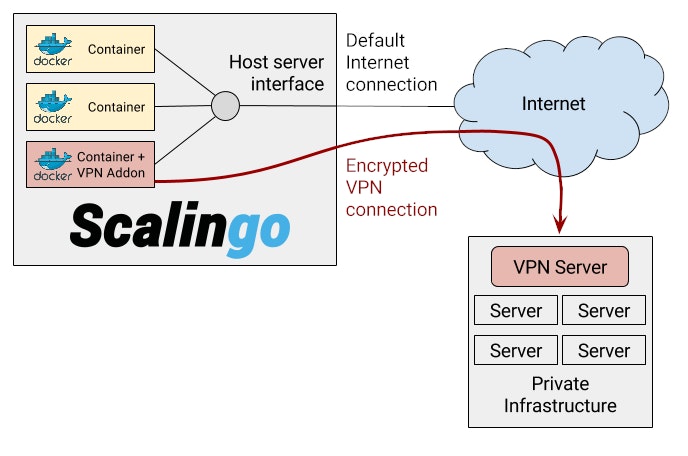

Votre application s'exécute dans un ou plusieurs conteneurs Docker. Par défaut, ces conteneurs sont connectés au monde extérieur avec une interface réseau. Lorsque l'addon VPN est utilisé, une deuxième interface réseau est automatiquement créée pour la connectivité VPN. Le schéma suivant représente cette méthode.

Cette opération est effectuée avant que votre application ne soit démarrée pour garantir que le réseau privé est prêt lorsque celle-ci fonctionne. Si le tunnel VPN échoue à se lancer, le démarrage de l'application sera considéré comme un échec et la configuration du VPN devra être mise à jour avant de tenter à nouveau de démarrer de nouveaux conteneurs.

Considérations de sécurité

L'une des premières questions que vous pourriez vous poser est : "Quelle est la sécurité de cela ?" La plateforme s'assure que l'interface VPN n'est présente que dans l'espace de noms réseau de vos conteneurs d'application. Un espace de noms réseau est un environnement réseau virtuel isolé lié à un conteneur. Il contient toutes les interfaces réseau dédiées à ce conteneur précis. Cela signifie que pour d'autres conteneurs partageant le même hôte, il n'est pas possible de voir ou d'intercepter quoi que ce soit lié à votre VPN.

Différences entre les technologies L2TP/IPsec et OpenVPN

OpenVPN est une solution VPN open-source basée sur le protocole de chiffrement SSL/TLS. Elle est hautement configurable car elle peut fonctionner sur n'importe quel port et en TCP ou UDP.

Les implémentations L2TP/IPsec sont souvent plus souvent des logiciels fermés, car les implémentations les plus courantes ont été développées par Cisco et Microsoft. Elles doivent fonctionner en UDP sur le port 500.

On considère souvent qu'OpenVPN, grâce à son utilisation de TLS, peut être configuré pour être beaucoup plus sécurisé. Une plus grande variété d'algorithmes de chiffrement et de ciphers est disponible. Les performances sont également meilleures avec OpenVPN car L2TP/IPSec encapsule deux fois les données (une fois pour le chiffrement, et une fois pour le tunneling).

Configuration

Une fois que l'addon OpenVPN a été provisionné, il doit être configuré via son tableau de bord. Les éléments suivants peuvent être configurés : OpenVPN, certificat CA, certificat utilisateur, clé privée utilisateur, phrase de passe de clé privée utilisateur, nom d'utilisateur/mot de passe.

Comme indiqué dans leur description, ces champs doivent être remplis conformément à la configuration du serveur OpenVPN. Vous devez demander à l'administration du VPN de vous fournir cette description.

Vous pouvez trouver des instructions exhaustives et des éléments de configuration sur la page de documentation de l'addon Scalingo VPN.

Une fois validés, vos conteneurs d'application seront automatiquement redémarrés, et leurs journaux devraient contenir :

Tarification

L'addon Scalingo OpenVPN suit la même tarification que l'addon Scalingo VPN IPSec : pour le moment, il n'y a qu'un plan qui coûte 30€/mois. Nous verrons plus tard si de nouveaux plans sont nécessaires.

Conclusion

Avec nos deux addons liés au VPN, Scalingo VPN IPSec et Scalingo OpenVPN, nous avons une boîte à outils robuste pour cibler presque toute infrastructure privée que vous pourriez avoir cachée dans le réseau de votre entreprise. Il est donc possible de déployer vos applications à forte croissance nécessitant des cycles de vie flexibles (démarrer, arrêter, augmenter, diminuer) sur Scalingo et de profiter de tous les avantages de notre PaaS (Plateforme en tant que service) sans avoir besoin de déplacer tout hors de vos centres de données privés.

Yann Klis

Yann KLIS a fondé Scalingo en 2015 avec son associé Léo Unbekandt avec la vision de proposer une plateforme cloud d'hébergement web, véritable alternative européenne et souveraine aux géants américains. Aujourd'hui Scalingo héberge plusieurs milliers d'applications web déployées par des clients du monde entier ! L'objectif de Scalingo est de devenir la plateforme cloud de référence pour les développeurs web en Europe. Auparavant, il a fondé Novelys, un studio de développement spécialisé dans la technologie Ruby on Rails.

Restez informé

Recevez des articles et des mises à jour de la plateforme dans votre boîte de réception.

Prêt à déployer en toute confiance ?

Découvrez des déploiements sans temps d'arrêt, une mise à l'échelle automatique intelligente et une infrastructure entièrement gérée. Commencez à déployer vos applications sur Scalingo dès aujourd'hui.

Aucune carte de crédit requise • Déployez en quelques minutes • Annulez à tout moment